タダです.

アカウントの運用で IAM ユーザーのパスワードがポリシーに反して変更されてないか や MFA 有効化しなければならないのに有効化されないで放置されている等定期的に棚卸ししているかと思います.

今回はIAM ユーザーの棚卸しに役立つ, IAM の「認証情報レポート」という機能を紹介します.

AWSドキュメント

認証情報レポートとは

「認証情報レポート」とは IAM ユーザーの各種認証情報 (パスワード,アクセスキー,MFA デバイスなど) の設定状況をレポートとして出力してくれる機能です.レポートは4時間ごとに1回生成されているので,最新のレポートでは過去4時間以内のレポートを利用者は入手可能です.

レポートの項目

「認証情報レポート」の項目がどのようになっているかですが,次の項目があります.

| カラム名 | 説明 |

|---|---|

| user | ユーザー名 |

| arn | IAMユーザーのARN |

| user_creation_time | ユーザーが作成された日時 (ISO 8601 日付/時刻形式) |

| password_enabled | ユーザーがパスワードを持っている場合TRUEそれ以外の場合は FALSEAWS アカウントのルートユーザーは not_supported |

| password_last_used | ルートユーザーまたは IAM ユーザーのパスワードを使用して最後に AWS ウェブサイトにサインインした日時 |

| password_last_changed | ユーザーのパスワードが最後に設定された日時 ユーザーがパスワードを所有していない場合, N/A (該当なし)ルートユーザーは not_supported |

| password_next_rotation | パスワードの更新を必要とするパスワードポリシーがある場合,新しいパスワードを設定するためのユーザーに求める日時 ルートユーザーは not_supported |

| mfa_active | MFA が有効な場合,TRUE無効な場合, FALSE |

| access_key_1_active | ユーザーがアクセスキーを所有しアクセスキーのステータスが Activeである場合TRUEそれ以外の場合は FALSE |

| access_key_1_last_rotated | アクセスキーが作成または最後に変更された日時 アクセスキーを所有していない場合 N/A |

| access_key_1_last_used_date | AWS API リクエストにユーザーのアクセスキーが使用されたときの ISO 8601 日付/時刻形式の日付と時刻 |

| access_key_1_last_used_region | アクセスキーが使用されたリージョン |

| access_key_1_last_used_service | アクセスキーを使用して最近アクセスされた AWS サービス |

| access_key_2_active | ユーザーが 2 つ目のアクセスキーを所有し,その 2 つ目のキーのステータスがActiveである場合TRUEそれ以外の場合 FALSE |

| access_key_2_last_rotated | ユーザーの 2 つ目のアクセスキーが作成または最後に変更された日時 |

| access_key_2_last_used_date | AWS API リクエストにユーザーの 2 つ目のアクセスキーが直近に使用されたときの ISO 8601 日付/時刻形式の日付と時刻 |

| access_key_2_last_used_region | ユーザーの 2 つ目のアクセスキーが直近に使用されたリージョン |

| access_key_2_last_used_service | ユーザーの 2 つ目のアクセスキーを使用して最近アクセスされた AWS サービス |

| cert_1_active | ユーザーが X.509 署名証明書を所有しその証明書のステータスがActiveである場合TRUEそれ以外の場合 FALSE |

| cert_1_last_rotated | ユーザーの署名証明書が作成または最後に変更された日時 |

| cert_2_active | ユーザーが2つ目の X.509 署名証明書を所有しその証明書のステータスがActiveである場合TRUEそれ以外の場合 FALSE |

| cert_2_last_rotated | ユーザーの2つ目の署名証明書が作成または最後に変更された日時 |

AWSドキュメント

認証情報レポート生成方法

前提として以下の権限がレポートの生成に必要です.

- 認証情報レポートを作成生成する : GenerateCredentialReport

- レポートをダウンロードする : GetCredentialReport

AWS マネジメントコンソールから生成方法

マネジメントコンソールからの生成方法は以下の通りです.

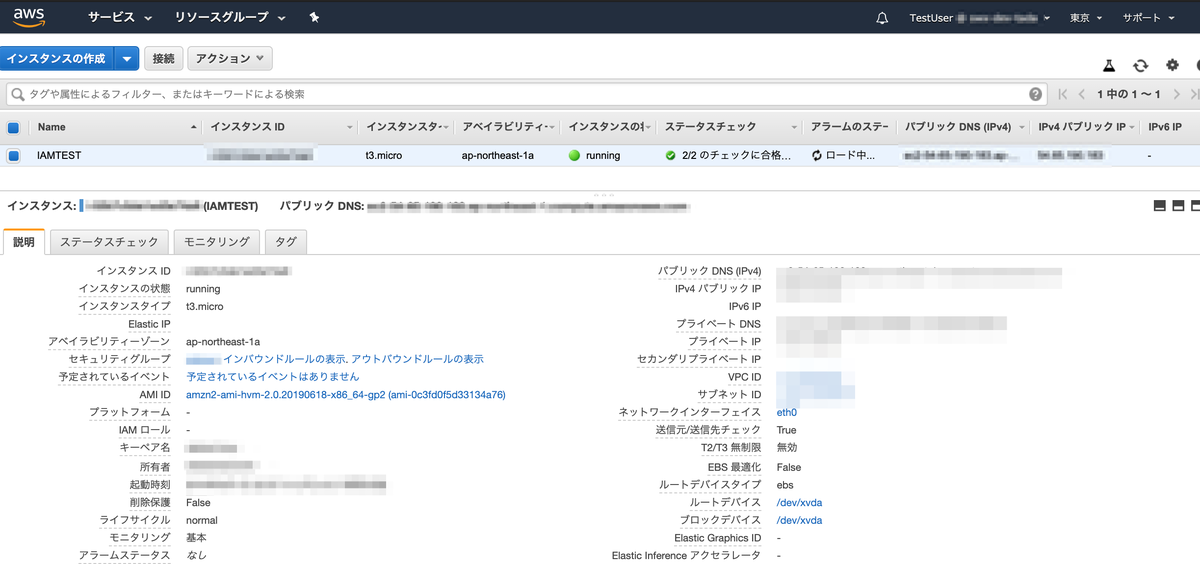

1, IAMの画面より「認証情報レポート」 を選択します.

2, 「レポートをダウンロード」 を選択すると,「status_reports_YYYY-MM-DD THH-MM-DD+SS-SS(ISO 8601 日付/時刻形式).csv」ファイルがダウンロードされます.

まとめ

IAM の「認証情報レポート」の概要とレポートの項目,その生成方法をまとめました.IAM は AWS の権限管理の基盤となりますので,組織の運用方針に沿った管理ができているかを定期的に確認する材料として活かせるレポートです.運用で IAM ユーザーを棚卸する必要がある場合,「認証情報レポート」の利用を検討してみていかがでしょうか?

なお,レポートに関係するパスワードポリシーは IAM のメニューの「アカウント設定」より確認可能です.

AWS ドキュメント docs.aws.amazon.com